Esta semana, el Instituto Nacional de Ciberseguridad (INCIBE) destacaba un incremento de los casos de un timo: el fraude de RRHH, que suplanta la identidad de los trabajadores de una empresa para ponerse en contacto con el departamento de RRHH y solicitar un cambio en sus datos bancarios para recibir su nómina. ¿Quieres saber más detalles de esta estafa? Te lo contamos en esta información

Desde esta entidad pública, encargada de la lucha contra el ciberfraude, se insiste en que este tipo de estrategia online puede incidir en cualquier empleado que pertenezca al departamento de recursos humanos o quien esté encargado de gestionar las nóminas de los empleados de la organización. La situación actual es que desde el servicio de respuesta a incidentes de INCIBE-CERT, empresa española volcada a luchar contra la ciberseguridad y el cibercrimen se está detectando un número creciente de casos de un timo que suplanta la identidad de los trabajadores de una empresa para ponerse en contacto con el departamento de RRHH y solicitar un cambio de cuenta bancaria para recibir su nómina.

La nueva cuenta es propiedad de los ciberdelincuentes que de este modo recibirán el ingreso mensual del empleado. Esta técnica es conocida como email spoofing y se basa en la suplantación de identidad del remitente. Dicha técnica consiste en ocultar la identidad del ciberdelincuente que realmente envía el mensaje, falsificando la dirección del remitente con otro usuario real, con el fin de engañar a otras víctimas conocidas del remitente suplantado. Al conocer las victimas el correo suplantado, el ciberdelincuente tiene más posibilidades de que confíen en el mensaje y engañarlas para que lo abran y pinchen en el enlace malicioso o descarguen algún fichero adjunto que pueda contener.

Esto es posible que si la cuenta del remitente ha sido copiada y esta siendo manejada por un tercero ajeno a su propietario. Se trata de emular el dominio legítimo del remitente mediante técnicas de cybersquating. Por ejemplo, si las direcciones de correo de la empresa son del tipo nombreempleado.apellido@miempresa.es los delincuentes podrían utilizar una dirección como nombreempleado.apellido@mimpresa.es. El receptor del correo podría no percatarse de la diferencia en el dominio debido a su parecido.

Desde INCIBE se es consciente que encontrar una solución a este tipo de fraude no es sencillo. Hay que darse cuenta que los ciberdelincuentes son cada vez más sofisticados en su forma de proceder. Muchos de ellos emplean técnicas más depuradas que dificultan que podamos distinguir un correo legítimo del que no lo es. Se valen de la ingeniería social o de las infecciones por malware espía para obtener información de la empresa, como por ejemplo los correos electrónicos de la plantilla, pasando desapercibidos y así poder llevar a cabo estafas de este tipo.

Revisa bien tu correo electrónico

Es importante que ante la mínima duda analicemos detenidamente el correo tal y como explicamos en esta noticia. Para poder lograr la legitimiad de ese correo se pueden seguir estas pautas que identifique aquellos que no son nuestros. Lo primero que se tratará será el interpretar las cabeceras de los correos serás capaz de identificar, entre otros, los siguientes datos:

- La información relativa al emisor y al receptor,

- los servidores de correo intermedios por los que pasa el correo desde el origen hasta su destino,

- el cliente de correo que se utilizó para enviarlo, y

- la fecha de envío y recepción del email.

Toda esta información está en las cabeceras o encabezados de los correos. Una parte que a simple vista queda oculta, la podemos visualizar con un par de clics. Además, para evitar que espíen nuestro correo electrónico y paliar los efectos de una posible infección recomiendan desde INCIBE que :

- tener el sistema operativo y todas las aplicaciones actualizadas para evitar posibles infecciones o intrusiones que afectan a sistemas desactualizados;

- instalar y configurar filtros antispam y un buen antivirus; mantenerlo al día, actualizando el software y las firmas de malware;

- desactivar la vista de correos en html en las cuentas críticas.

Detalle:

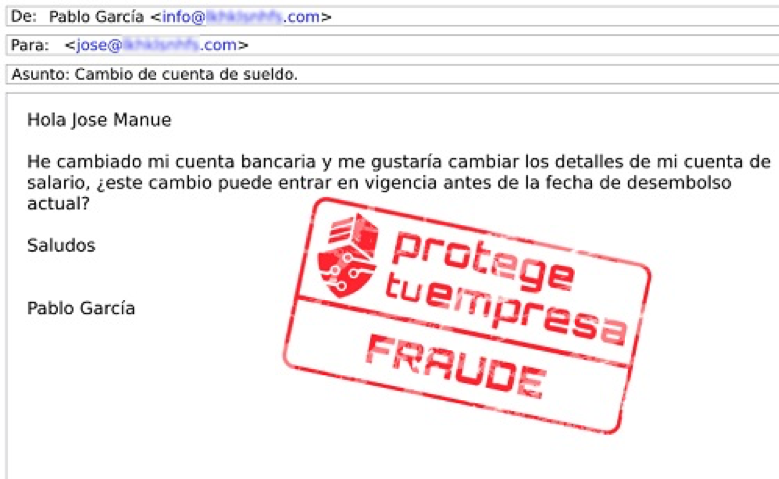

Un empleado del departamento de recursos humanos recibe un correo aparentemente procedente de un empleado de la empresa similar al de la siguiente imagen: Como se puede apreciar el texto del correo, el mensaje en si no tendría por qué levantar ninguna sospecha sobre la falsa identidad del remitente.

Como se puede apreciar el texto del correo, el mensaje en si no tendría por qué levantar ninguna sospecha sobre la falsa identidad del remitente.

- Sigue los pasos detallados en la solución para aprender a identificar suplantaciones del remitente.

- No publiques indiscriminadamente información sobre las cuentas de correo internas.

- Conciencia a tus empleados para evitar que sus cuentas sean comprometidas.

Por @LuisjaSanchez, Periodista Jurídico.

¿Necesitas un abogado especialista en protección de datos? En LEXGOApp contamos con un amplio directorio de abogados especialistas, que puedes consultar sin compromiso.